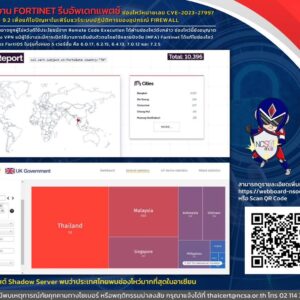

แจ้งเตือนกรณี Fortinet ออกแพตช์แก้ไขช่องโหว่ RCE ในอุปกรณ์ Fortigate SSL-VPN

บริษัท Fortinet ได้ออกแพตช์ช่องโหว่หมายเลข CVE-2023-27997(ความรุนแรงระดับ 9.2) ซึ่งเป็นเฟิร์มแวร์ระบบปฏิบัติการในอุปกรณ์ Firewall Fortigate SSL-VPN ที่อาจถูกผู้ไม่หวังดีใช้ประโยชน์จากการทำ Remote Code Execution

Read more

เตือนภัยไซเบอร์ เว็บไซต์ปลอม คล้าย Facebook ห้ามคลิก

สกมช. เตือนห้ามคลิกลิงก์ปลอมเป็นอันขาด เนื่องจากมีการตรวจพบการแอบอ้างใช้ชื่อเว็บไซต์ของ Facebook โดยมีลักษณะเป็นเว็บไซต์ฟิชชิ่งที่ปลอมแปลงหน้าเว็บขึ้นมาเพื่อขโมยข้อมูล ซึ่งอันตรายและก่อให้เกิดความเสียหายต่อประชาชน

Read more

ขอเชิญทุกท่านเข้าร่วมเวทีการเสริมสร้างความรู้ความเข้าใจ และสร้างความตระหนักเกี่ยวกับการรักษาความมั่นคงปลอดภัยไซเบอร์ รุ่นที่ 1

ขอเชิญทุกท่านเข้าร่วมเวทีการเสริมสร้างความรู้ความเข้าใจ และสร้างความตระหนักเกี่ยวกับการรักษาความมั่นคงปลอดภัยไซเบอร์ รุ่นที่ 1 ฟรี !! ไม่มีค่าใช้จ่าย

Read more

ข้อมูลส่วนบุคคลรั่วไหล ทำอย่างไร

ทุกวันนี้เรามักได้ยินข่าวการรั่วไหลของข้อมูลส่วนบุคคลบ่อยขึ้น ไม่ว่าจากโซเชียลมีเดียหรือกลลวงของมิจฉาชีพในรูปแบบต่างๆ และอาจถูกนำข้อมูลส่วนบุุคคลดังกล่าวไปใช้ในทางที่ผิดกฎหมาย นำความเดือดร้อนมาให้กับเจ้าของข้อมูล ซึ่งทำให้หลายท่านเกิดคำถามที่ว่า “ควรทำอย่างไรเมื่อข้อมูลส่วนบุคคลรั่วไหล”

Read more

เตือนภัยไซเบอร์ ⚡️ เว็บกู้เงินนอกระบบ หลอกลวง ‼️💵

หากท่านได้รับข้อความกู้เงินด่วนไม่ว่าช่องทางใดก็ตาม อย่าหลงเชื่อลิงก์ที่แนบมาโดยไม่มีแหล่งที่มา และห้ามกดเปิดลิงก์หรือกรอกข้อความใดๆ อย่างเด็ดขาด

Read more

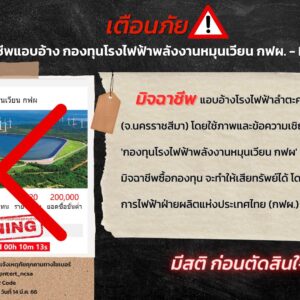

เตือนภัยไซเบอร์ ⚡️มิจฉาชีพหลอกลงทุน แอบอ้างกองทุนโรงงานไฟฟ้าพลังงานหมุนเวียน ❌‼️

มิจฉาชีพแอบอ้าง โรงไฟฟ้าลำตะคองชลภาวัฒนา(จ.นครราชสีมา) โดยใช้ภาพและข้อความเชิญชวนให้ซื้อกองทุนชื่อ ‘กองทุนโรงไฟฟ้าพลังงานหมุนเวียน กฟผ’ หากเหยื่อหลงเชื่อซื้อกองทุน จะทำให้เสียทรัพย์และข้อมูลส่วนบุคคลได้

Read more

เตือนภัยไซเบอร์ ⚡️ เว็บไซต์กรมที่ดิน ‼️ปลอม‼️

มิจฉาชีพสร้างเว็บไซต์ปลอม ทำให้เหยื่อเข้าใจผิด หลงกดคลิกดาวน์โหลดและติดตั้งแอพบนมือถือ ซึ่งจะทำให้มิจฉาชีพเข้าควบคุมเครื่องของเหยื่อ และได้ข้อมูลสำคัญบนเครื่องโทรศัพท์ของเหยื่อไปได้

Read more

เตือนภัยไซเบอร์ ⚡️ เว็บลงทะเบียนสวัสดิการแห่งรัฐ ‼️ปลอม‼️

มิจฉาชีพสร้างเว็บไซต์เลียนแบบโครงการลงทะเบียนเพื่อสวัสดิการแห่งรัฐ ทำให้เหยื่อเข้าใจผิด หลงกดคลิกเพื่อยืนยันตัวตน โดยจะดาวน์โหลดและติดตั้งแอพบนมือถือ ซึ่งจะทำให้มิจฉาชีพเข้าควบคุมเครื่องของเหยื่อ และได้ข้อมูลสำคัญบนเครื่องโทรศัพท์ของเหยื่อไปได้

Read more

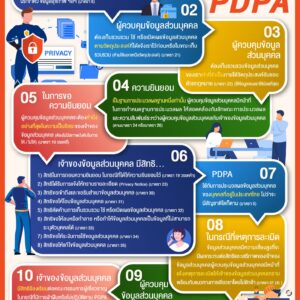

ต้องทำอย่างไร เมื่อมีการละเมิดข้อมูลบุคคล ?

กรณีใดบ้างต้องแจ้งเหตุละเมิดข้อมูลส่วนบุคคลแก่เจ้าของข้อมูลส่วนบุคคลหรือสำนักงานฯ

Read more

ภัยคุกคามทางไซเบอร์ PHISHING

ภัยคุกคามทางไซเบอร์ PHISHING โดย สำนักงานคณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ National Cyber Security Agency – NCSA

Read more

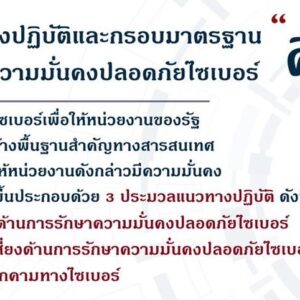

รู้หรือไม่ (!?) ประมวลแนวทางปฏิบัติและกรอบมาตรฐานด้านการรักษาความมั่นคงปลอดภัยไซเบอร์คืออะไร ?

รู้หรือไม่ (!?) ประมวลแนวทางปฏิบัติและกรอบมาตรฐานด้านการรักษาความมั่นคงปลอดภัยไซเบอร์คืออะไร ?

Read more

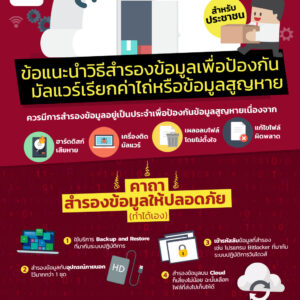

ข้อแนะนำ วิธีสำรองข้อมูลเพื่อป้องกัน มัลแวร์เรียกค่าไถ่ หรือข้อมูลสูญหาย

สำนักงานพัฒนาธุรกรรมทางอิเล็กท…

Read more

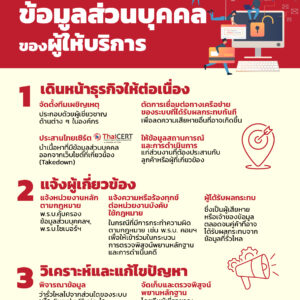

ข้อแนะนำในการรับมือกรณีการรั่วไหลของข้อมูลส่วนบุคคลของผู้ให้บริการ

ที่มา สำนักงานพัฒนาธุรกรรมทางอ…

Read more

การประมวลผลข้อมูลส่วนบุคคลที่ต่างไปจากวัตถุประสงค์เดิมทำได้หรือไม่ ?

เนื่องจากผู้ควบคุมข้อมูลส่วนบุคคลต้องประมวลผลข้อมูลบุคคลตามวัตถุประสงค์ที่ได้แจ้งเจ้าของข้อมูลส่วนบุคคลไว้ก่อนหรือในขณะที่มีการเก็บรวมรวมข้อมูลส่วนบุคคลตามมาตรา 21

Read more

เชคก่อนโอนง่าย ๆ เพียง 3 ขั้นตอน

ในเวลานี้ ไม่ว่าจะสายช็อปออนไลน์ หรือสายใช้จ่ายทั่วไป คุณต้องห้ามพลาดที่จะทำความรู้จักกับเว็บไซต์ใหม่ล่าสุดที่มาแรงตอนนี้ หากคุณตามกระแสนี้ทัน อาจทำให้คุณรอดพ้นจากการเป็นเหยื่อของอาชญากรบนโลกออนไลน์ได้อย่างแน่นอน

Read more

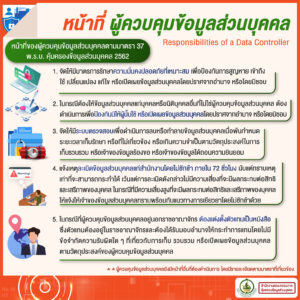

หน้าที่ผู้ควบคุมข้อมูลส่วนบุคคล (Responsibilities of a Data Controller)

หน้าที่ของผู้ควบคุมข้อมูลส่วนบุคคลตามมาตรา 37 พ.ร.บ. คุ้มครองข้อมูลบุคคลฯ 2562

Read more