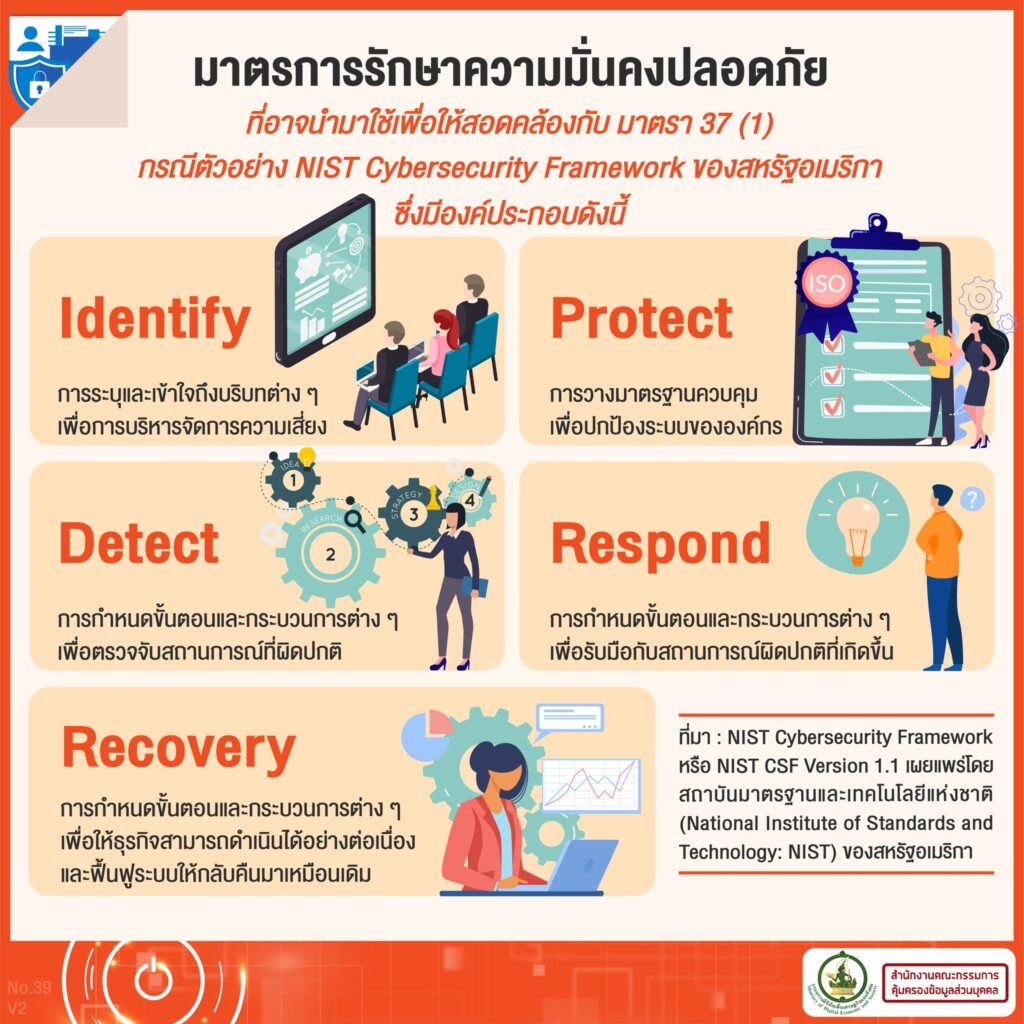

แนวทางการรักษาความมั่นคงปลอดภัย ที่อาจปรับใช้ให้สอดคล้อง กับ มาตรา 37(1) โดย NIST CSF

ที่มา https://www.facebook.com/pdpc.th

![]()

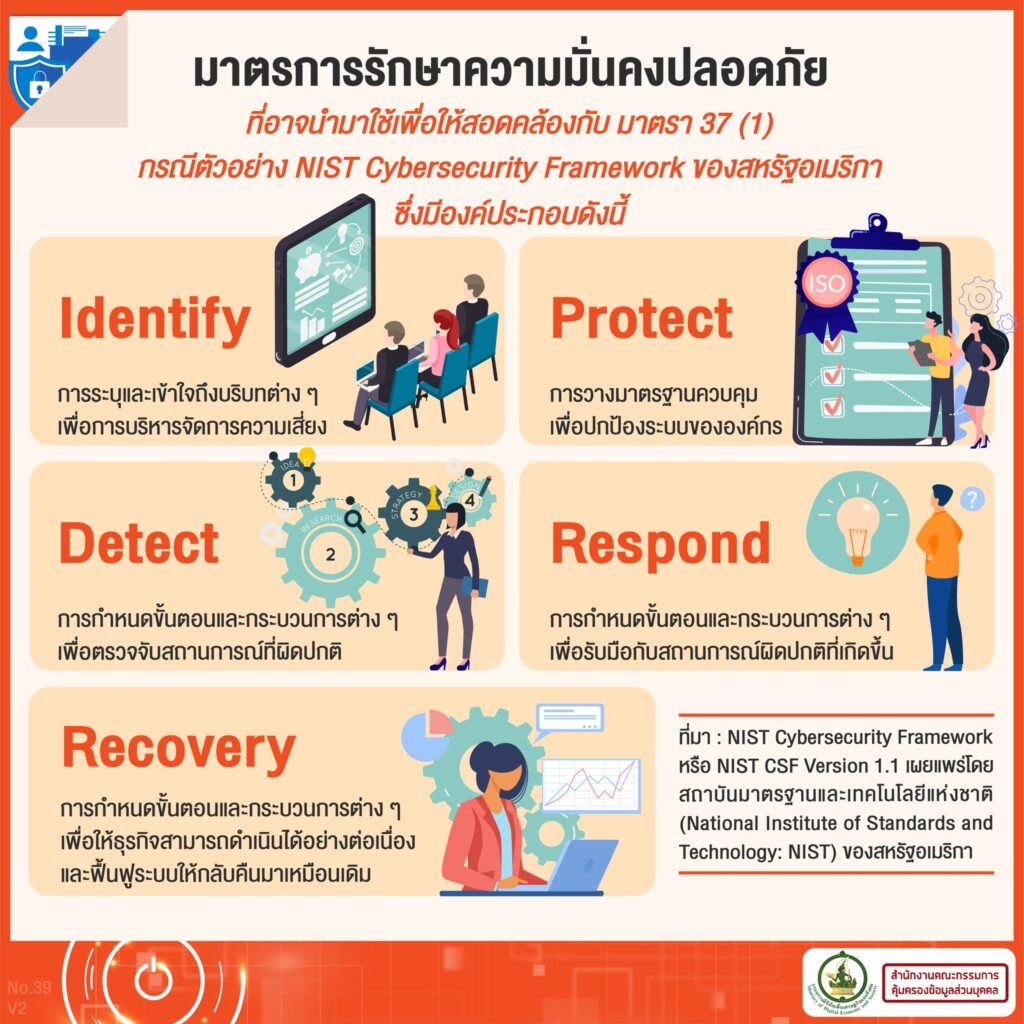

แนวทางการรักษาความมั่นคงปลอดภัย ที่อาจปรับใช้ให้สอดคล้อง กับ มาตรา 37(1) โดย NIST CSF

ที่มา https://www.facebook.com/pdpc.th

![]()